فهرست مطالب

zero trust چیست؟

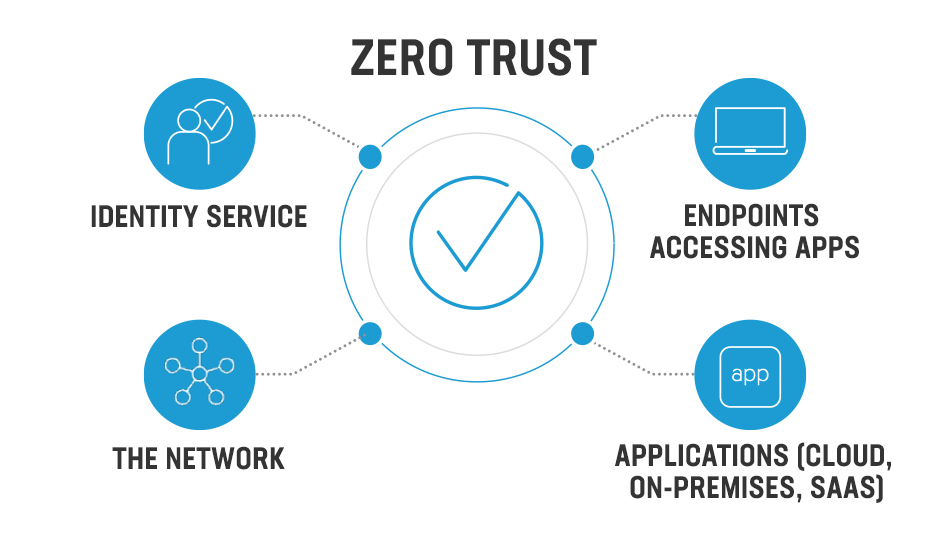

zero trust چارچوبی برای ایمن سازی سازمان ها در دنیای ابر و موبایل است که ادعا می کند هیچ کاربر یا برنامه ای به طور پیش فرض نباید مورد اعتماد باشد. با پیروی از یک اصل کلیدی اعتماد صفر، دسترسی با حداقل امتیاز، اعتماد بر اساس زمینه (به عنوان مثال، هویت کاربر و مکان، وضعیت امنیتی نقطه پایانی، برنامه یا سرویس مورد درخواست) با بررسی خط مشی در هر مرحله ایجاد می شود.

تعریف zero trust

zero trust یک استراتژی امنیت سایبری است که در آن خطمشی امنیتی بر اساس زمینه ایجاد شده از طریق کنترلهای دسترسی با حداقل امتیاز و احراز هویت دقیق کاربر – نه اعتماد مفروض – اعمال میشود. یک معماری بدون اعتماد به خوبی تنظیم شده منجر به زیرساخت شبکه سادهتر، تجربه کاربری بهتر و بهبود دفاع در برابر تهدیدات سایبری میشود.

معماری Zero Trust

یک معماری zero trust از اصل “هرگز اعتماد نکنید”، همیشه تأیید کنید، پیروی می کند. این اصل راهنما از زمانی که جان کیندرواگ، در آن زمان در تحقیقات Forrester، این اصطلاح را ابداع کرد، برقرار است. معماری zero trust، سیاست های دسترسی را بر اساس زمینه اعمال می کند – از جمله شرایط کاربر. نقش و مکان، دستگاه آنها و داده هایی که درخواست می کنند – برای جلوگیری از دسترسی نامناسب و حرکت جانبی در سراسر یک محیط.

ایجاد یک معماری zero trust مستلزم دید و کنترل بر کاربران و ترافیک محیط است، از جمله مواردی که رمزگذاری شده است. نظارت و بررسی ترافیک بین بخشهای محیط زیست و روش های احراز هویت چند عاملی قوی (MFA) فراتر از رمزهای عبور، مانند بیومتریک یا کدهای یکبار مصرف.

به طور بحرانی، در یک معماری zero trust، مکان شبکه یک منبع دیگر بزرگترین عامل در وضعیت امنیتی آن نیست. بهجای تقسیمبندی سخت شبکه، دادهها، گردشهای کاری، سرویسها و مواردی از این دست توسط ریزبخشبندی تعریفشده توسط نرمافزار محافظت میشوند، که به شما امکان میدهد آنها را در هر مکانی امن نگه دارید، چه در مرکز دادهتان یا در محیطهای ترکیبی و چند ابری توزیعشده.

امنیت Zero Trust چگونه کار می کند؟

مفهوم اصلی zero trust ساده است: فرض کنید همه چیز به طور پیش فرض خصمانه است. این یک انحراف بزرگ از مدل امنیت شبکه است که بر روی مرکز داده متمرکز و محیط امن شبکه ساخته شده است – مدلی که از دهه 1990 استفاده می شود. این معماریهای شبکه به آدرسهای IP، پورتها و پروتکلهای تایید شده برای ایجاد کنترلهای دسترسی و اعتبارسنجی آنچه که در داخل شبکه قابل اعتماد است، متکی هستند، به طور کلی شامل هر کسی که از طریق VPN دسترسی از راه دور متصل میشود.

در مقابل، یک رویکرد zero trust، تمام ترافیک را، حتی اگر از قبل در داخل محیط باشد، به عنوان خصمانه تلقی می کند. برای مثال، بارهای کاری تا زمانی که توسط مجموعهای از ویژگیها، مانند اثر انگشت یا هویت تأیید نشوند، از برقراری ارتباط مسدود میشوند. خطمشیهای اعتبارسنجی مبتنی بر هویت منجر به امنیت قویتر میشود که با حجم کاری در هر کجا که ارتباط برقرار میکند – در یک ابر عمومی، یک محیط ترکیبی، یک کانتینر یا یک معماری شبکه درون محل، حرکت میکند.

از آنجایی که حفاظت محیطی ناسازگار است، zero trust برنامهها و سرویسها را حتی اگر در محیطهای شبکه ارتباط برقرار کنند، ایمن میکند و نیازی به تغییر معماری یا بهروزرسانی خطمشی نیست. zero trust به طور ایمن کاربران، دستگاهها و برنامهها را با استفاده از خطمشیهای تجاری از طریق هر شبکهای به هم متصل میکند و تحول دیجیتالی ایمن را ممکن میسازد.

zero trust به عنوان یک اصطلاح بازاریابی مورد سوء استفاده قرار می گیرد. فروشندگان از اصطلاح “اعتماد صفر” برای بازاریابی همه چیز در امنیت استفاده می کنند و سردرگمی قابل توجهی در بازاریابی ایجاد می کنند.

اصول اصلی مدل اعتماد صفر

zero trust چیزی بیش از هویت کاربر، تقسیم بندی و دسترسی ایمن است. این یک استراتژی است که بر اساس آن یک اکوسیستم امنیت سایبری ایجاد می شود. در هسته آن سه اصل وجود دارد:

هر اتصالی را خاتمه دهید

فناوریهایی مانند فایروال از رویکرد «عبور» استفاده میکنند و فایلها را هنگام تحویل بازرسی میکنند. اگر یک فایل مخرب شناسایی شود، هشدارها اغلب خیلی دیر است. یک راه حل موثر zero trust هر اتصال را خاتمه می دهد تا به یک معماری پراکسی درون خطی اجازه دهد تا تمام ترافیک، از جمله ترافیک رمزگذاری شده را در زمان واقعی – قبل از رسیدن به مقصد – برای جلوگیری از باج افزار، بدافزار و غیره بازرسی کند.

محافظت از دادهها با استفاده از خطمشیهای مبتنی بر زمینه دانهای

خطمشیهای zero trust، درخواستهای دسترسی و حقوق را بر اساس زمینه، از جمله هویت کاربر، دستگاه، مکان، نوع محتوا و برنامهای که درخواست میشود، تأیید میکند. خطمشیها تطبیقی هستند، بنابراین امتیازات دسترسی کاربر بهطور مداوم با تغییرات زمینه مورد ارزیابی مجدد قرار میگیرد.

کاهش خطر با حذف سطح حمله

با رویکرد zero trust، کاربران مستقیماً به برنامهها و منابع مورد نیاز خود متصل میشوند، نه به شبکهها (به ZTNA مراجعه کنید). اتصال مستقیم کاربر به برنامه و برنامه به برنامه خطر حرکت جانبی را از بین می برد و از آلوده کردن سایر منابع دستگاه های در معرض خطر جلوگیری می کند. به علاوه، کاربران و برنامهها برای اینترنت نامرئی هستند، بنابراین نمیتوان آنها را کشف کرد یا مورد حمله قرار داد.

مزایای انتخاب معماری zero trust

محیطهای ابری امروزی میتوانند اهداف جذابی برای مجرمان سایبری باشند که هدفشان سرقت، نابود کردن یا باجگیری دادههای حساس و حیاتی برای کسبوکار، مانند اطلاعات شناسایی شخصی (PII)، مالکیت معنوی (IP) و اطلاعات مالی است.

در حالی که هیچ استراتژی امنیتی کامل نیست و نقض داده ها هرگز به طور کامل حذف نمی شوند، zero trust یکی از موثرترین استراتژی های امروزی است. zero trust سطح حمله را کاهش می دهد و تأثیر و شدت حملات سایبری را کاهش می دهد و زمان و هزینه پاسخگویی و پاکسازی پس از نقض را کاهش می دهد.

ناگفته نماند که یک مدل امنیتی بدون اعتماد موثرترین وسیله برای امنیت ابری موجود است. با توجه به حجم ابر، نقطه پایانی و پراکندگی داده ها در محیط های IT امروزی، توانایی عدم اعتماد به هیچ اتصالی بدون تأیید صحیح ضروری است. به علاوه، افزایش دید، زندگی فناوری اطلاعات و امنیت را از سطح مدیر تا CISO بسیار آسانتر میکند.